Whitepaper-Archiv

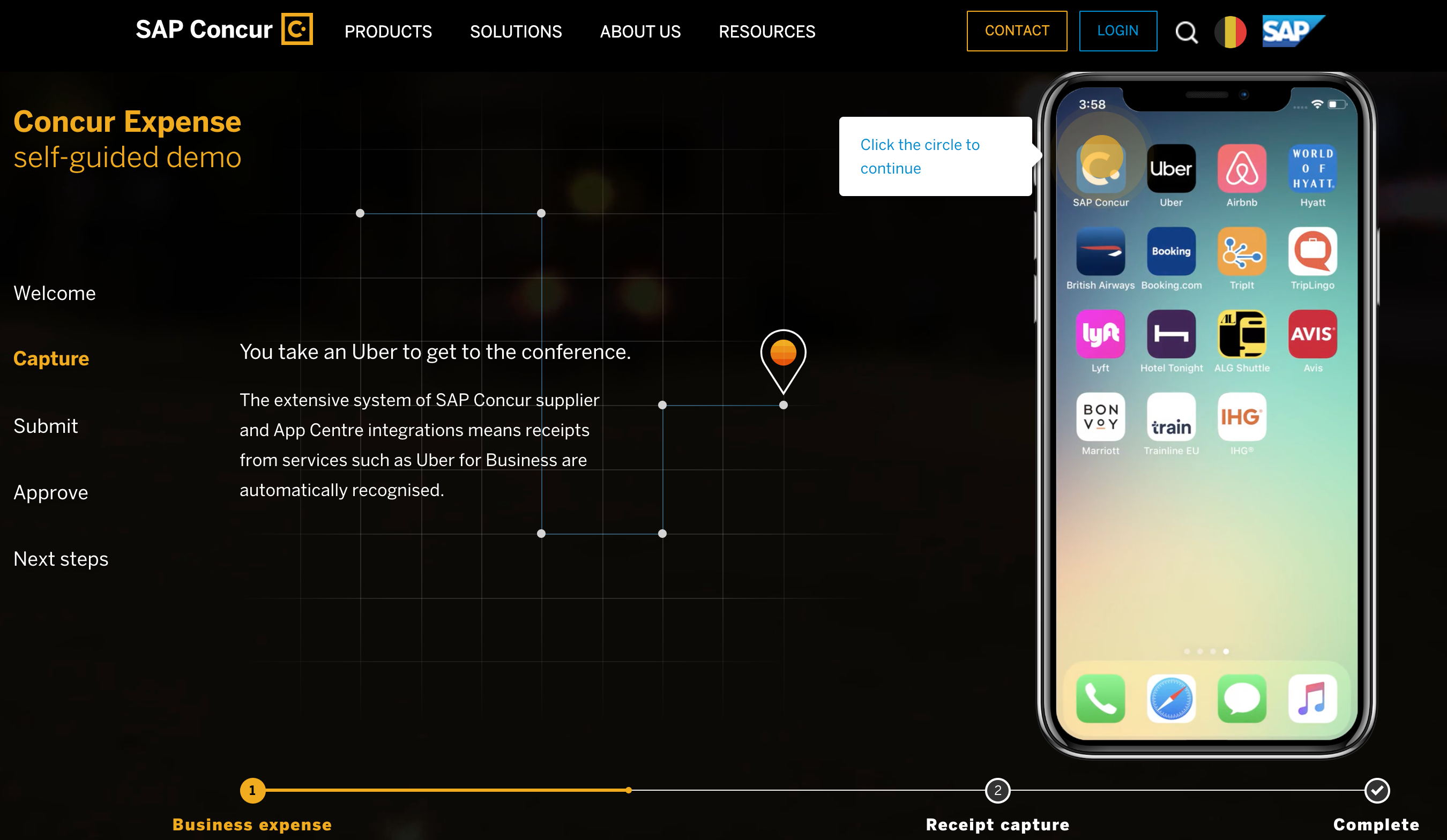

Expense Self Guided Demo:

How your company spends money – on expenses, travel and invoices – matters, and not just to the bottom line. Sure, we’ll help you save money, but we’ll also help improve productivity - both in the office and on the road. We ca...

Asics Case Study:

ASICS establishes process consistency across Europe with Concur Expense Management. The race to streamline operational efficiency ASICS is a global sportswear business operating at the premium end of the market. Consumers hav...

Finanzvorstände helfen Unternehmen, gestärkt aus Krisen hervorzugehen

Anfang 2020 konnte niemand vorhersehen, wie sehr sich die Welt und auch unsere Arbeit verändern würden. Um die Auswirkungen besser zu verstehen, befragte Gartner die CFOs von Unternehmen und kam dabei zu den folgenden drei wese...

10 Regeln zum mobilen Scannen aus steuerlicher Sicht

Heutzutage muss dank OCR Technologie niemand mehr seine Quittungen und Belege manuell eintippen. Dennoch müssen - aus steuerlicher Sicht betrachtet - bestimmte Anforderungen eingehalten werden. SAP Concur und PSP München habe...

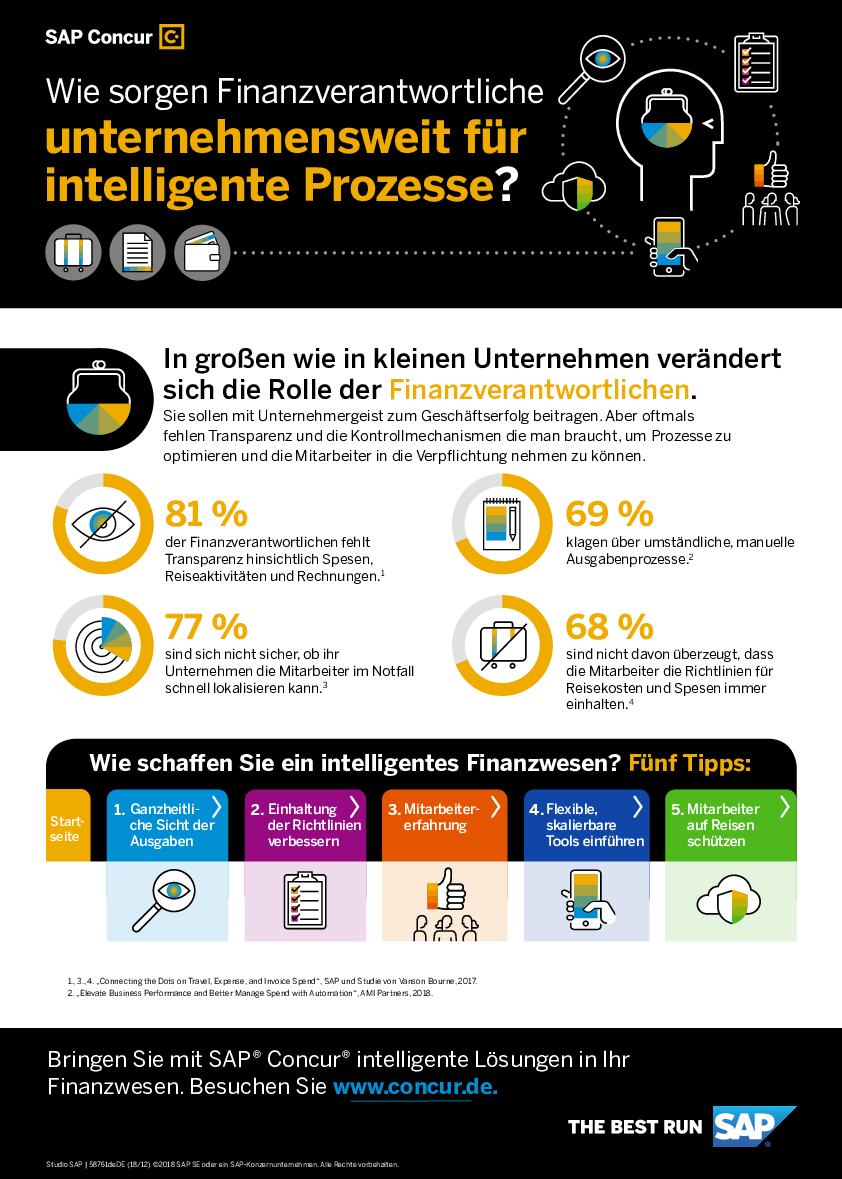

Wie sorgen Finanzverantwortliche unternehmensweit für intelligente Prozesse?

In großen wie in kleinen Unternehmen verändert sich die Rolle der Finanzverantwortlichen. Sie sollen mit Unternehmergeist zum Geschäftserfolg beitragen. Aber oftmals fehlen Transparenz und die Kontrollmechanismen die man brauc...

8 Tipps für einen optimierten Ausgabenmanagement-Prozess

Best Practice Tipps - einfach umsetzbar Best Practices sind eine beliebte Orientierungshilfe für Unternehmen – und das aus gutem Grund. Doch oft scheitert es daran, dass man entweder nicht weiß, was für einen bestimmten Anwend...

Xilinx and ON Semiconductor webinar series: Challenges of industrial imaging

This webinar examines development challenges for creating an embedded vision system. It explores a range of sensor parameter considerations along with more systematic issues such as processing performance and rapid development....

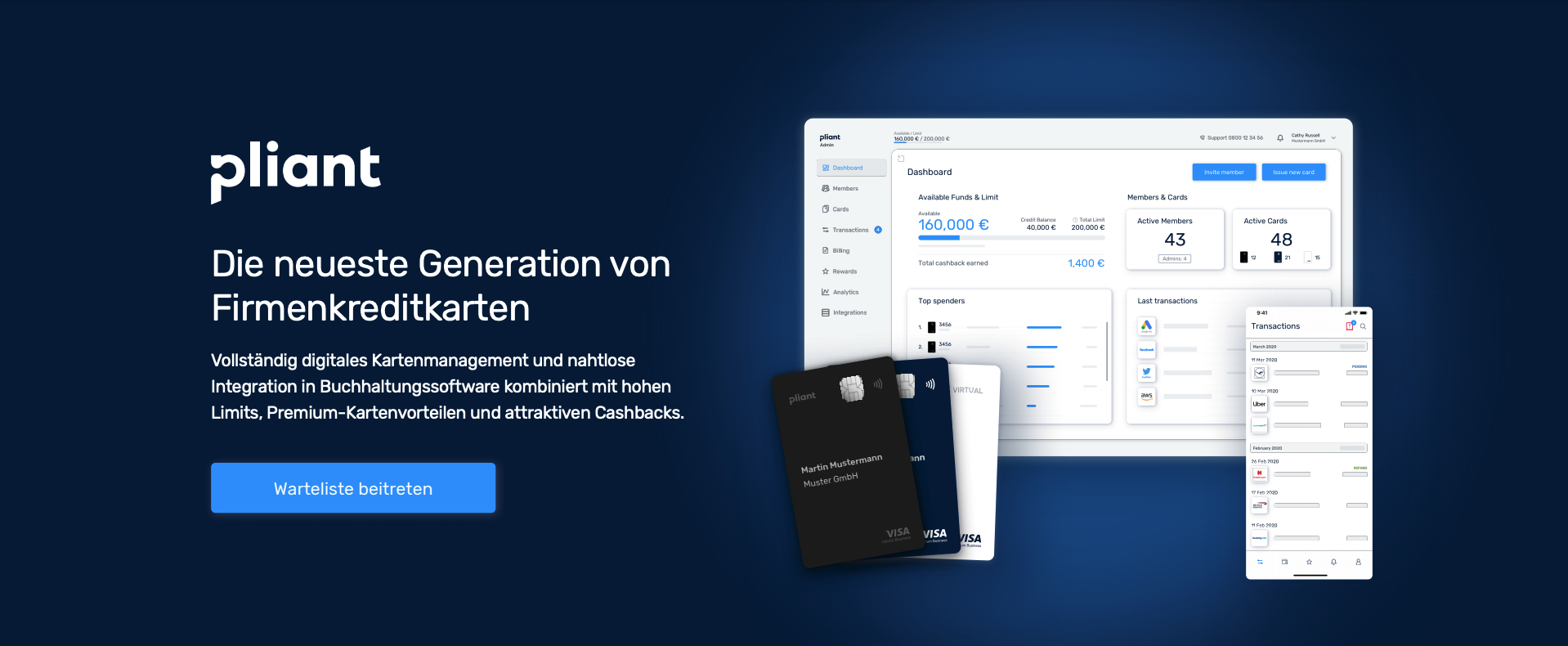

Die neueste Generation von Firmenkreditkarten

Vollständig digitales Kartenmanagement und nahtlose Integration in Buchhaltungssoftware kombiniert mit hohen Limits, Premium-Kartenvorteilen und attraktiven Cashbacks.

Carbon Insight for Banks

As a bank, drive customer engagement, introduce green products, and make your ESG strategy more robust. Meniga Carbon Insight is a white-label solution that enables banks to inform customers about their carbon footprint and gi...

Carbon Conscious Banking

As a bank, drive customer engagement, introduce green products, and make your ESG strategy more robust. Global concern about climate change is rising. An increasing number of banking customers want to understand the impact the...