Whitepaper-Archiv

Reinventing work in IT

As workplaces go part physical, part remote, the smartest organisations are treating this moment as an opportunity to forge a new and better employee experience (EX). They’re doing so in the knowledge that EX is a key driver o...

Das Toolkit für das digitale Büro

Führende Unternehmen teilen ihre Tipps zur Zusammenarbeit – ganz egal, wo oder wann die Arbeit stattfindet. Jüngste Ereignisse haben bewiesen, dass wir von überall aus effektiv, kreativ und produktiv arbeiten können – sogar in...

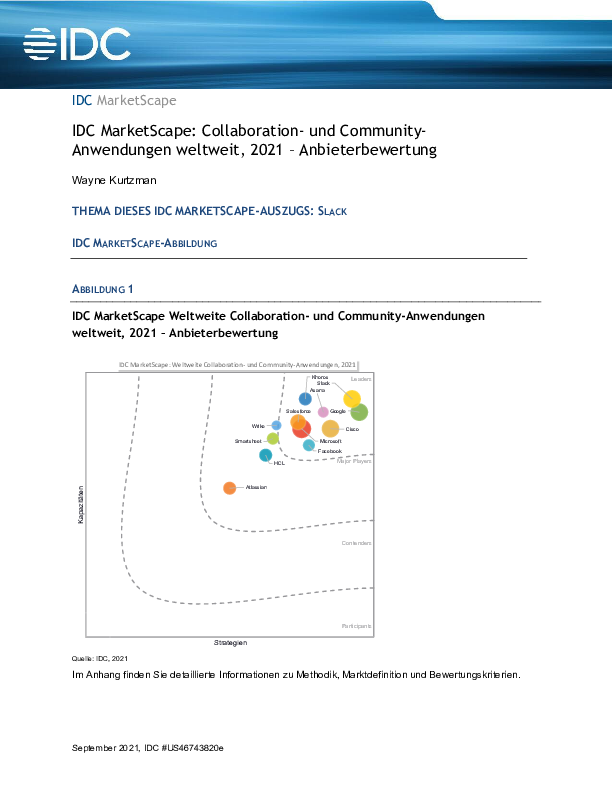

IDC MarketScape: Collaboration- und CommunityAnwendungen weltweit, 2021 – Anbieterbewertung

Der Inhalt dieses Auszugs ist unmittelbar folgendem IDC MarketScape entnommen: Worldwide Collaboration and Community Applications 2021 Vendor Assessment (Doc #US46743820e). Die folgenden Abschnitte wurden ganz oder teilweise in...

Reinventing Work: Warum wir die Arbeit neu erfinden müssen

Wie führende Unternehmen Projekt-Teams, Tools und Partnerunternehmen in der Remote-Arbeitswelt vernetzen Wir haben eines der schwierigsten Jahre in der Unternehmensgeschichte hinter uns. Die Pandemie hat alle Unternehmen dazu ...

Reinventing work-How leading organisations are connecting teams, tools and partners in a work-from-anywhere world

We’re coming off one of the most challenging years in business history. The pandemic forced every company to accelerate transformations that typically take years or even decades. Chief among them? The transition to a digital ...

Relever tous les défis grâce à l'automatisation intelligente

2022 est l'année où l'automatisation prend tout son sens. Les entreprises sont prêtes, la technologie se met en place et il ne vous reste plus qu'à vous lancer et à commencer à en récolter les bénéfices. De nombreuses entrepri...

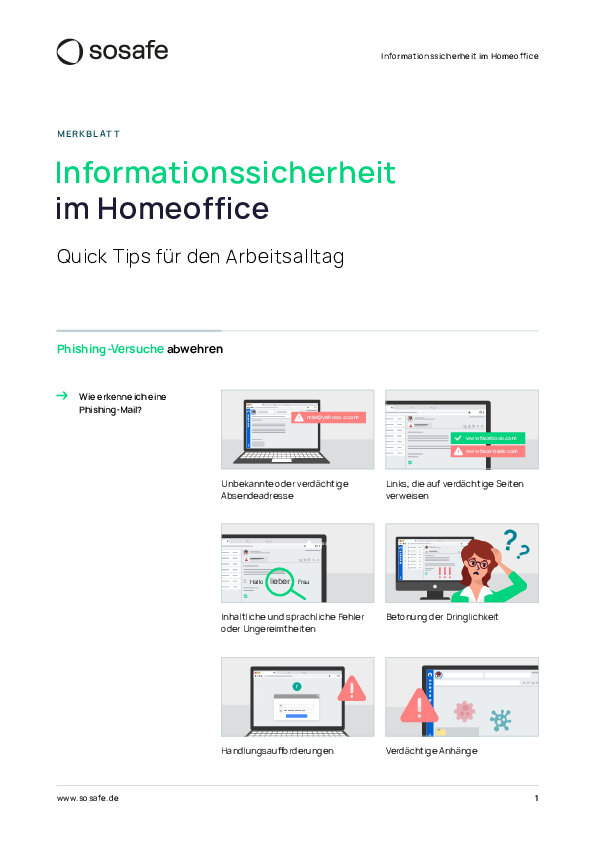

Informationssicherheit im Homeoffice

Quick Tips für den Arbeitsalltag IT-Sicherheitstraining speziell fürs Homeoffice. Die wichtigsten Cyber-Security-Themen für mobiles Arbeiten. Alles, was Ihre Mitarbeiterinnen und Mitarbeiter wissen müssen Sicherheitslücken i...

Sicheres Arbeiten im Homeoffice

Die Gefahren beim mobilen Arbeiten und wie Sie sich vor ihnen schützen Informieren Sie sich in der Infografik, welche Gefahren beim Arbeiten im Homeoffice bestehen und erhalten Sie 5 Tipps, um sicher im Homeoffice zu arbeiten!

How Gamification is Revolutionizing E-Learning

6 Tips for Your Security Awareness Training Awareness training that is fun and effectively protects your organisation from cyber attacks? Find out how - and how you can increase user engagement by up to 43% - in our white pape...

Lämna över det administrativa jobbet till en robot

Skulle ni kunna tänka er att lämna över allt administrativt arbete till en robot och låta medarbetarna fokusera på roligare och mer värdeskapande arbete? Ladda ner vår guide och läs om hur Robotic Process Automation (RPA) radi...