Whitepaper-Archiv

3 Steps to Run a Sustainable Business with SAP Concur

Wondering how your organisation can be more sustainable? Listen as Hélène Goumard, EMEA Solution Principal for SAP Concur, explains how to achieve that goal in 3 steps with SAP Concur solutions. Learn more by watching this vi...

Stay on Top of the Bottom Line Capture and Control Spend, Wherever and Whenever It Happens

After payroll, travel-related spend is often the second largest line item on a business’s budget. And if you want to manage all that money effectively, you need a solution that’s truly integrated into your travel program. It’s ...

4 quick tips for strengthening your travel management investment

It’s time to get ready to get back to business. When business takes off again – takes to the skies, to the roads, to the rails that lead them to customers, clients, partnerships, and ultimately, more business – travel programs...

The Fast Way for Your Business to Become Sustainable

This Sustainability eBook gives guidance on how to make your business travel management greener with existing SAP Concur solutions and how best to communicate this across your organisation.

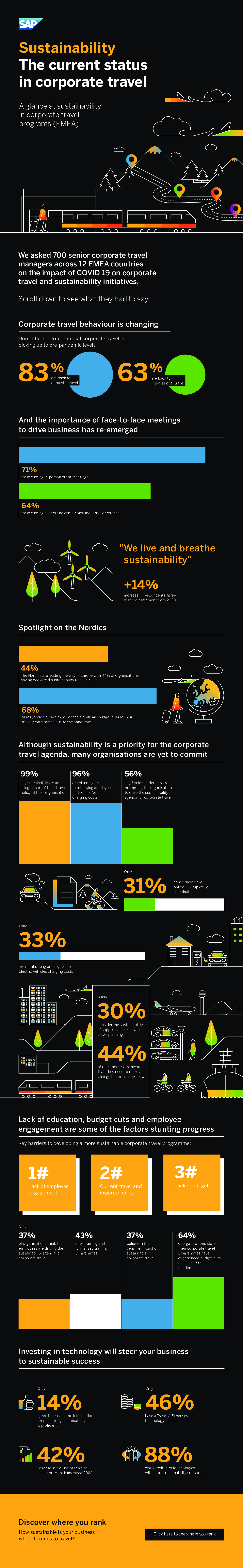

The current status in corporate travel: A glance at sustainability in corporate travel programs (EMEA)

We asked 700 senior corporate travel managers across 12 EMEA countries on the impact of COVID-19 on corporate travel and sustainability initiatives. Download this Infographic to see what they had to say.

New Finance Leader Checklist: 30-60-90-Day Action Plan

Your first 90 days as finance leader will be very busy. You’ll gather and analyze information from all aspects of the business – including people, processes, finances and industry norms. Use this checklist to get started and c...

Arla Foods Chooses Sap Concur to Improve Visibility of Their Travel and Expense Spend

After appointing a new Group CFO, Arla Foods were ready to tackle its outdated, paper-based travel and expense system. Arla Foods chose SAP Concur as a trusted advisor to help modernize and automate its processes. A dedicated i...

YIT extends quest for continuous improvement to expense management

YIT’s existing expense infrastructure was a mix of semi-automated systems and manual processes involving Excel files and paper receipts. It was cumbersome, decentralized, and time-consuming. The user experience was unsatisfacto...

Die 7 Säulen eines hocheffizienten Generativen Designs

Generatives Design ist eine neue, innovative Technologie, die einen Paradigmenwechsel für das Design und die Konstruktion neuer Produkte ermöglicht. Im Gegensatz zu der klassischen Konstruktion, die geprägt ist von zahlreichen,...

Höhere Anwendungsleistung bei niedrigeren Kosten dank AWS

AWS (Amazon Web Services) bietet das beste Preis-Leistungs-Verhältnis für praktisch jede Anwendung, da wir es Ihnen ermöglichen, Ihr Budget mit dem umfassendsten Portfolio an Infrastruktur-Services in der Cloud weiter zu streck...