Whitepaper-Archiv

Behavioral Security

How to Boost Security Awareness with the Help of Behavioral Metrics Trend or necessity? In this white paper, we give you an insight into the interdependence of information security and behavioral science. Further why it is wo...

Cybercrime Trends 2023

The latest threats and security best practices Attackers are always innovating, and technology keeps democratizing cybercrime. More than ever, staying ahead of the evolving threat landscape is key to strengthening resilience t...

Cybercrime-Trends 2023

Aktuelle Bedrohungen und wie Sie Ihre Organisation schützen Der technologische Fortschritt kurbelt Cyberkriminalität weiter an und innovative Angriffstaktiken werden so immer leichter zugänglich. Organisationen können sich nur...

Behavioral Security

Mit verhaltensbasierten Daten die Security Awareness steigern Der Bereich Security Awareness steht im Wandel – weg von der reinen Compliance-Erfüllung hin zum Fokus auf den Faktor Mensch. Psychologische Prinzipien helfen dabei...

Achieve your best RTOs and RPOs

In an increasingly digital world, all organizations, across all industries, are susceptible to disruptions resulting in downtime and data loss. Given enough time, it is almost guaranteed that your organization will encounter a ...

Die schnellsten RTOs and RPOs der Branche

In einer zunehmend digitalen Welt sind alle Unternehmen quer durch alle Branchen anfällig für Unterbrechungen, die zu Ausfallzeiten und Datenverlusten führen. Irgendwann wird Ihr Unternehmen fast sicher davon betroffen sein. Ob...

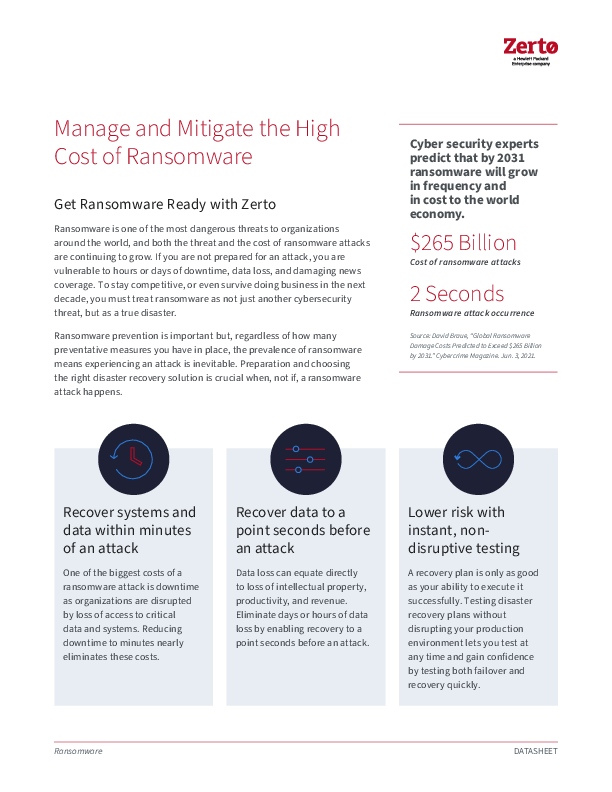

Manage and Mitigate the High Cost of Ransomware

Get Ransomware Ready with Zerto Ransomware is one of the most dangerous threats to organizations around the world, and both the threat and the cost of ransomware attacks are continuing to grow. If you are not prepared for an a...

Modernizing Data Protection in a Hybrid World for Financial Services

PeerPaper™ Report 2022 Financial services firms need to balance strict security and compliance requirements with mandates for digital transformation and customer expectations for an “always on” business. Data protection, in pa...

Modernisierung der Datensicherung in einer hybriden Welt für Finanzdienstleistungen

PeerPaper™-Bericht 2022 Finanzdienstleister müssen strenge Sicherheits- und Compliance Anforderungen mit den Vorgaben für die digitale Transformation und den Kundenerwartungen an ein Unternehmen in Einklang bringen, das „alway...

Mit cyberscan.io® in nur 3 Schritten zu mehr IT-Sicherheit

In welchem Format erhalte ich die Übersicht der gefundenen Schwachstellen? In wenigen Schritten eine umfangreiche Übersicht über alle Schwachstellen Ihrer externen Systeme erhalten. Das von unseren Experten entwickelte IT-Secu...